به گزارش بخش علمی رسانه اخبار فناوری تک فاکس،

کارشناسان امنیت سایبری به همه کاربران Gmail در مورد هک جدیدی که تأیید هویت دو عاملی (2FA) را برای به دست گرفتن حساب ها هشدار می دهد ، هشدار می دهند.

احراز هویت دو عاملی قرار است یک لایه اضافی از حفاظت را برای حساب های آنلاین خصوصی شما اضافه کند ، به طور معمول با ارسال کد دسترسی به تلفن یا ایمیل کاربر قانونی.

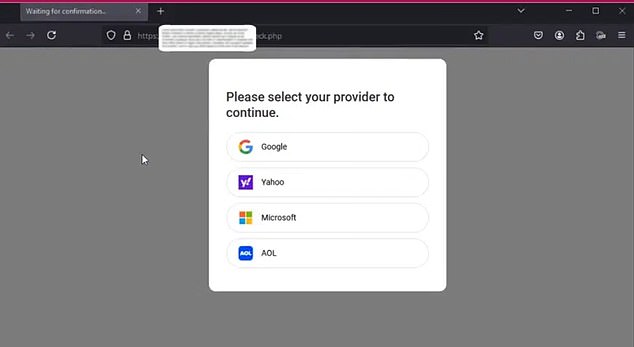

ابزار جدید جرایم سایبری Astaroth نامیده می شود ، که این اشکال شناسایی را در زمان واقعی سرقت می کند ، قربانی را فریب می دهد تا با ارسال آنها به یک صفحه دلپذیر که شبیه مرورگر آنها است ، به حساب خود وارد شوند.

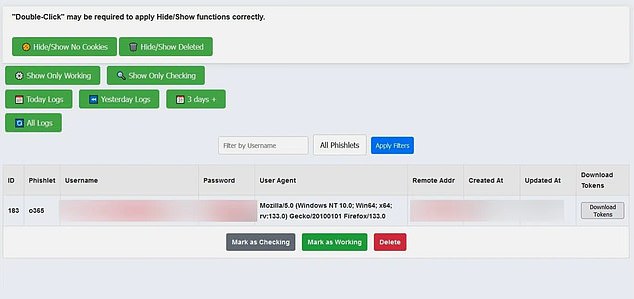

هکرهایی که از Astaroth استفاده می کنند می توانند به محض ورود قربانی به حساب های خود این صفحات مرفه خود ، به نام های کاربری ، رمزهای عبور ، شماره کارت اعتباری ، اطلاعات بانکی و سایر داده های مهم دسترسی پیدا کنند.

هنگامی که مهاجمان اطلاعات شما را ضبط می کنند ، می توانند از آن برای وارد کردن حساب های خود به تنهایی یا فروش اطلاعات در وب تاریک استفاده کنند.

ابزار جدید فیشینگ مانند یک مرد میانه برای هکرها ، ضبط اعتبار ورود به سیستم (نام های کاربری و رمزهای عبور) ، نشانه ها (کدهای 2FA) و کوکی های جلسه (پرونده مرورگر وب) در زمان واقعی عمل می کند. همه اینها به طور موثری هر 2FA را در حساب های شما دور می کند.

Astaroth یک صفحه ورود به سیستم Gmail را برای دسترسی به قربانی قرار می دهد و به هکرها این امکان را می دهد تا قبل از انتقال آن به صفحه ورود به سیستم ایمیل واقعی خود ، اطلاعات خصوصی خود را کپی کنند.

از آنجا که هیچ هشدار امنیتی در صفحه وب دگونی وجود ندارد ، قربانیان هرگز نمی دانند چه اتفاقی می افتد تا اینکه خیلی دیر شود.

تنها راه مطمئن برای گول زدن حمله فیشینگ این است که از کلیک بر روی کلاهبرداران مشکوک اولیه برای دستیابی به حساب های شما ارسال شود.

ابزار جدید فیشینگ Astaroth به هکرها این امکان را می دهد تا با سرعت مزاحم ، احراز هویت دو عاملی ایمیل خود را شکست دهند

Astaroth به هکرها اجازه می دهد قربانیان را فریب دهند تا فکر کنند که از مرورگر عادی خود استفاده می کنند ، اما این واقعاً جعلی است

به گفته کارشناسان امنیت سایبری ، هرکسی که از خدماتی مانند Gmail ، Yahoo ، AOL و Microsoft Outlook استفاده می کند می تواند در برابر این حملات آسیب پذیر باشد – به این معنی که بیش از دو میلیارد حساب ایمیل می تواند قربانی این طرح شود.

فیشینگ شامل جنایات سایبری در تلاش برای سرقت اطلاعات شخصی مانند رمزهای عبور آنلاین ، جزئیات بانکی یا پول از یک قربانی مظنون است.

غالباً ، جنایتکار از یک ایمیل ، تماس تلفنی یا حتی یک وب سایت جعلی که وانمود می کند از یک شرکت معتبر است استفاده می کند.

مجرمان می توانند از جزئیات شخصی برای تکمیل پروفایل های یک قربانی استفاده کنند که می تواند در وب تاریک فروخته شود.

تاکنون ، ابزارهای فیشینگ به صفحات ورود به سیستم جعلی متکی بودند که فقط می توانند نام کاربری و رمزهای عبور اصلی قربانی را ضبط کنند.

این بدان معناست که 2FA هنوز هم می تواند کاربران ایمیل را ایمن نگه دارد با درخواست اینکه تأیید کنند که واقعاً آنها وارد حساب های خود می شوند.

آستاروت فیشینگ را به سطح بعدی می برد و این کدهای تأیید ، متون و ایمیل ها را در زمان واقعی و بدون اطلاع کاربر رهگیری می کند.

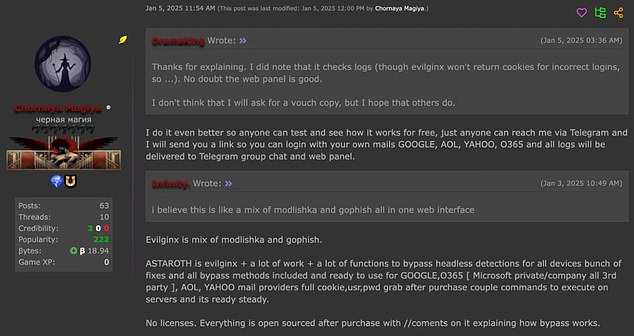

به گفته محققان شرکت فناوری Slashnext ، فروشنده این ابزار فیشینگ آن را فقط با 2،000 دلار در وب تاریک به هکرها ارائه می دهد.

از این بدتر ، ماهیت ناشناس این خریدها ، پیگیری فروش یا پیدا کردن هکرهایی که آستاروت را خریداری می کنند ، برای پلیس بسیار دشوار است.

آستاروت چگونه کار می کند؟

قربانیان با کلیک بر روی یک URL مشکوک ، حمله فیشینگ را خاموش کردند – ارسال آنها به یک سرور مخرب که هکر از آن به عنوان “پروکسی معکوس” استفاده می کند.

پروکسی معکوس سرور است که در جلوی سرور ، برنامه یا سرویس ابری دیگری قرار دارد و تمام درخواست های مرورگر وب قربانی را به آن سرورها ارسال می کند.

برای هکرها ، این به آنها امکان می دهد هر آنچه را که قربانی می خواهد به مرورگر عادی خود ارسال کند ، نظارت و ضبط کنند.

سرور Rogue از ظاهر و عملکرد دامنه هدف در حالی که همچنان به ارسال ترافیک بین قربانی و صفحه ورود مشروع می پردازد تقلید می کند.

به عبارت ساده تر ، اگر در Gmail هستید ، Astaroth یک صفحه ورود به سیستم Gmail را برای استفاده از قربانی قرار می دهد و به هکر اجازه می دهد تا قبل از انتقال آن به Gmail واقعی ، اطلاعات خصوصی خود را کپی کند.

قربانی همچنین هیچ هشدارهای امنیتی را نمی بیند ، بنابراین آنها هرگز نمی دانند که چیزی اشتباه پیش می رود.

آستاروت به هکرها کمک می کند تا کدهای احراز هویت دو عاملی قربانی را ضبط کنند ، که به طور معمول جنایتکاران را از ایمیل های خود دور می کند

برنامه فیشینگ یک سرور “پروکسی” را در مقابل سرور قانونی قرار می دهد و پس از سرقت هکر ، اطلاعات قربانیان را در امتداد اطلاعات قربانیان منتقل می کند

Astaroth می تواند تقریباً کشف نشده باشد زیرا ورود و رمز ورود کاربر واقعی ، کدهای تأیید دو مرحله ای آنها و آدرس IP را از طریق سرور ایمیل واقعی ارسال می کند.

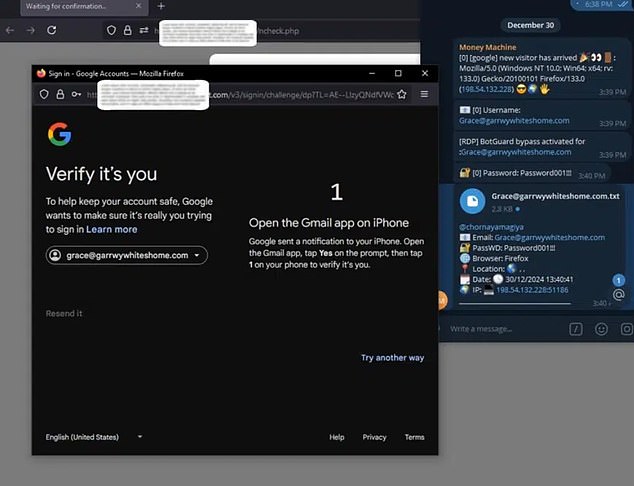

هر کدهای 2FA ارسال شده توسط کاربر بلافاصله توسط Astaroth به سرقت می رود ، در حالی که ابزار فیشینگ هکر را در تلگرام هشدار می دهد که یک کد امنیتی برای ورود به سیستم لازم است.

سرانجام ، کیت هک کوکی های جلسه کاربر را ضبط می کند ، که سرورهای قانونی پس از ورود موفقیت آمیز شما ارسال می کنند.

آستاروت آنها را به مهاجم منتقل می کند ، که می تواند آنها را در مرورگر مرورگر خود وارد کند قربانی بدون دانستن ، تمام داده های خود را وارد می کند.

در کنار نرم افزار فیشینگ ، طبق گزارش ها ، فروشنده وب Dark Web Astaroth قول داده است شش ماه به روزرسانی را ارائه دهد که هکرها را از آخرین پیشرفت های امنیت سایبری نگه می دارد.

در مورد WHO در معرض خطر ، کارشناسان سایبری هشدار می دهند که هکرهایی که از آستاروت استفاده می کنند می توانند میلیاردها نفر از کاربران ایمیل و کسانی را که از ورود به شخص ثالث استفاده می کنند برای دستیابی به حساب های خود هدف قرار دهند.

| نوع حساب | کاربران |

|---|---|

| گیمیل | بیش از 1.8 میلیارد |

| چشم انداز مایکروسافت | بیش از 400 میلیون |

| نامه یاهو | بیش از 225 میلیون |

| نامه AOL | بیش از 1 میلیون |

| گزارش های شخص ثالث | هر حساب کاربری که از حساب های Google یا Facebook شما برای ورود به سیستم استفاده می کند |

طبق گزارش ها ، فروشنده آستاروت با قیمت 2000 دلار کیت جدید فیشینگ را در وب تاریک به فروش می رساند و می تواند آن را برای خریداران در تلگرام برنامه ارسال کند

البته ، همه این نقشه ها با کلیک بر روی یک لینک فونی ، قربانی شروع می شود ، به همین دلیل کارشناسان فناوری می گویند شما باید نگهبان خود را به صورت آنلاین نگه دارید.

طبق تقلب در عمل ، “ایمیل های فیشینگ شما را تشویق می کنند تا از وب سایت های جعلی بازدید کنید.”

“آنها معمولاً با بهانه ای مهم برای شما همراه هستند تا بتوانید از طریق ایمیل به شما عمل كنید ، مانند گفتن جزئیات بانك شما به خطر افتاده است ، یا ادعا می كنند كه آنها از یك تجارت یا آژانس هستند و شما حق بازپرداخت ، تخفیف را دارید. پاداش ، یا تخفیف.

از آنجا ، ایمیل Phony به طور معمول به شما می گوید برای وارد کردن اطلاعات مهم خود ، پیوندی را دنبال کنید – به کلاهبرداران فیشینگ اجازه می دهد داده های حیاتی شما را ببینند.

به گفته شرکت خدمات پشتیبانی فناوری اطلاعات AAG IT ، هر روز 3.4 میلیارد ایمیل اسپم ارسال می شود.

Google به تنهایی هر روز نزدیک به 100 میلیون ایمیل فیشینگ را مسدود می کند.

ارسال پاسخ